本文旨在探讨在线商店中通过客户端HTML修改绕过业务逻辑(如选择不可用提货点)的安全漏洞,并提供一套全面的服务器端防御策略。核心内容包括强调服务器端验证的必要性、实施多层安全防护、及时更新软件以及利用成熟的开发框架,以确保交易数据的完整性和系统的安全性。

1. 理解客户端篡改的本质

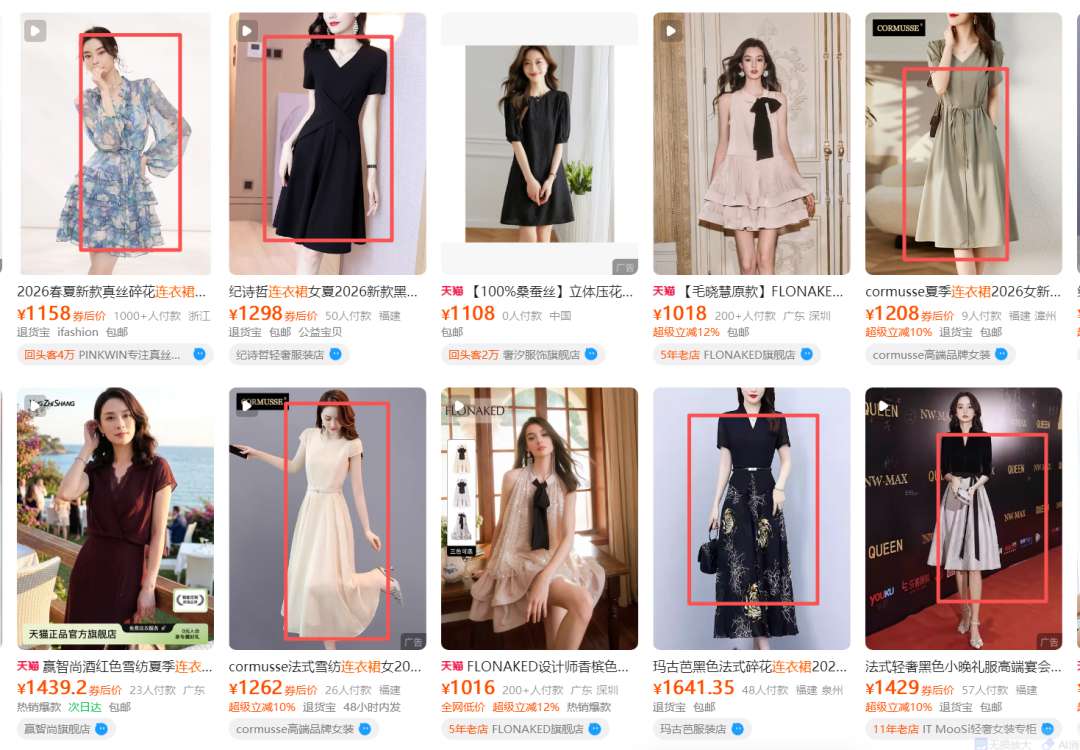

在线商店中,用户可以通过浏览器开发者工具(如“检查元素”)修改前端HTML代码或发送到服务器的数据。这种客户端操作可能导致绕过前端的验证逻辑,例如将一个在页面上显示为“不可用”的提货点修改为“可用”,并成功提交订单。这种现象的根本原因在于,浏览器被设计为允许用户查看和修改其本地呈现的内容,而服务器未能对接收到的数据进行充分的验证。因此,任何来自客户端的请求都应被视为潜在的恶意或已被篡改的。

2. 核心防御策略:服务器端验证

防止客户端篡改的最关键防线是服务器端验证。绝不能仅仅依赖于客户端(如JavaScript/TypeScript)的验证,因为客户端验证可以被轻易绕过。客户端验证仅应作为提升用户体验的手段,真正的安全校验必须在服务器端进行。

服务器端验证应涵盖以下几个方面:

- 输入字段验证: 对所有用户输入的数据进行严格的长度、格式和值范围检查。例如,确保电话号码是有效的数字格式,地址长度在合理范围内。

- 数据格式验证: 验证所有接收到的数据结构是否符合预期,例如JSON或XML的结构是否正确,避免因格式错误导致的安全漏洞。

- 用户认证与授权: 确认请求来自已认证的用户,并验证该用户是否拥有执行特定操作的权限。例如,用户不能修改不属于自己的订单。

- 业务规则验证: 这是解决提货点问题的关键。服务器必须在处理订单前,重新核实所选提货点的实时可用性。即使客户端发送了某个提货点ID,服务器也应查询数据库确认该提货点当前是否处于开放状态、是否有库存或是否满足其他业务条件。

示例(概念性伪代码):

# 假设这是一个处理订单的后端服务

def process_order(order_data, user_id):

# 1. 用户认证与授权(已在中间件层完成)

# 2. 输入字段和数据格式验证

if not is_valid_order_data(order_data):

return {"status": "error", "message": "Invalid order data format or content."}

pickup_point_id = order_data.get('pickup_point_id')

product_id = order_data.get('product_id')

quantity = order_data.get('quantity')

# 3. 业务规则验证:检查提货点可用性

if not check_pickup_point_availability(pickup_point_id):

return {"status": "error", "message": "Selected pickup point is unavailable."}

# 4. 业务规则验证:检查产品库存

if not check_product_stock(product_id, quantity):

return {"status": "error", "message": "Product out of stock or insufficient quantity."}

# 如果所有验证通过,则继续处理订单逻辑

# ... 保存订单,扣除库存,发送确认等

return {"status": "success", "message": "Order placed successfully."}

def check_pickup_point_availability(pickup_point_id):

# 模拟从数据库查询提货点状态

# 实际应用中会查询数据库或外部服务

available_points = ["point_A", "point_B", "point_C"] # 假设这些是当前可用的

return pickup_point_id in available_points and is_point_currently_open(pickup_point_id)

def is_point_currently_open(pickup_point_id):

# 模拟检查提货点运营时间或状态

# 实际应用中会根据业务逻辑判断

return True # 假设所有可用点都开放

3. 强化安全防护层

除了服务器端验证,还应考虑部署额外的安全防护措施来识别和阻止可疑流量:

离线运行 AI 大模型,构建你的私有个人知识库,对话式提取文件知识,保证个人文件数据安全

0

0

查看详情

- Web应用防火墙 (WAF): WAF可以检测并阻止常见的Web攻击,如SQL注入、跨站脚本 (XSS) 和路径遍历等。它在应用程序之前提供了一层安全屏障。

- 速率限制 (Rate Limiting): 限制来自单个IP地址或用户的请求频率,可以有效防御暴力破解、拒绝服务 (DoS) 攻击以及防止恶意用户频繁尝试篡改数据。

- 日志分析与监控: 持续监控服务器日志,通过日志爬取和分析工具识别异常模式或可疑行为。例如,如果某个用户突然发送大量异常请求,系统应能及时发出警报。

4. 保持软件和系统更新

过时的软件和库往往存在已知的安全漏洞,攻击者可以利用这些漏洞入侵系统。因此,定期更新所有服务器软件、操作系统、应用程序服务器(如Apache/Nginx)、数据库以及应用程序所依赖的第三方库至关重要。

- 自动化更新工具: 利用Dependabot等工具可以自动化地检测并提示依赖库的更新,帮助开发团队及时修复潜在的安全风险。

- 安全补丁: 密切关注所用软件的安全公告,并及时应用官方发布的补丁。

5. 采用标准和成熟的开发框架

现代Web开发框架(如Spring Boot、Laravel、Django、ASP.NET Core等)通常内置了强大的安全机制和最佳实践,包括输入验证、CSRF防护、会话管理和加密等。

- 利用框架优势: 充分利用框架提供的安全功能,而不是尝试“重新发明轮子”来编写自己的安全模块。自定义安全框架往往容易引入新的漏洞。

- 遵循最佳实践: 即使使用框架,也应遵循其推荐的安全开发最佳实践,例如正确配置安全头、使用HTTPS等。

总结与注意事项

在线商店的安全性是一个持续的过程,需要从设计、开发到部署和维护的各个阶段都予以重视。核心原则是“永不信任客户端数据”。所有关键业务逻辑和数据完整性校验都必须在服务器端执行。通过结合服务器端严格验证、多层安全防护、及时更新和利用成熟技术栈,可以大大降低被恶意篡改的风险,从而保护用户数据和企业利益。作为开发者,持续学习服务器响应、网络安全和Web应用安全是提升系统安全性的重要途径。

大家都在看:

构建全功能自动图片轮播:HTML、CSS与JavaScript实现指南

JavaScript:从URL中提取查询参数并实现剪贴板复制功能

纯JavaScript实现菜单项Hover状态的智能切换与保持

JavaScript实现URL参数提取与剪贴板复制教程

暂无评论内容