答案:处理PHP图片上传需通过$_FILES接收文件并用move_uploaded_file移动,但核心在于构建安全防线。必须设置enctype=”multipart/form-data”的表单上传文件,后端获取$_FILES信息后,不能仅依赖MIME类型或文件名,而应结合错误码、大小限制、MIME白名单、扩展名白名单,并使用getimagesize()或finfo_file()检测真实类型,防止文件欺骗、代码执行、路径遍历和DoS等漏洞,确保上传安全。

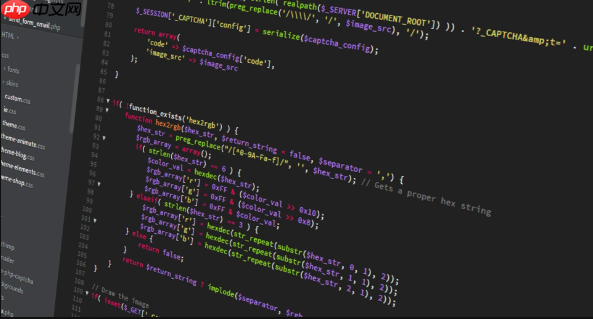

处理PHP图片上传,核心在于利用$_FILES全局变量接收文件,并通过move_uploaded_file()将其从临时目录移至目标位置。但真正的挑战和关键,远不止这些表面操作,它更关乎如何构建一道坚固的防线,确保上传的不仅是图片,更是安全。一个不慎,图片上传功能就可能成为系统最脆弱的入口,引入恶意代码执行、拒绝服务乃至数据泄露的风险。所以,我们谈论的“处理”,实际上是一场与潜在威胁的博弈,每一步都需深思熟虑。

Cutout.Pro推出的黑白图片上色

20

20

查看详情

要实现一个基础的PHP图片上传,从前端到后端,大致流程是这样的:

你需要一个HTML表单,关键在于设置enctype="multipart/form-data",这是浏览器告诉服务器“我要上传文件”的信号。表单里放一个<input type="file" name="image_file">这样的元素。

当用户提交表单后,PHP会把上传的文件信息封装到$_FILES这个超全局数组里。你可以在服务器端通过$_FILES['image_file']来访问这些信息,比如文件名、文件类型、临时路径和大小。

接收到文件后,最核心的一步是将文件从PHP的临时目录移动到你服务器上指定的存储位置。这通常通过move_uploaded_file($_FILES['image_file']['tmp_name'], $destination_path)函数来完成。这里的$destination_path就是你希望图片最终存放的地方,比如uploads/my_image.jpg。

然而,这只是“上传”的骨架。真正的“安全处理流程”,是从文件抵达服务器那一刻起,就应该启动一系列严密的验证、过滤和存储策略。我们不能仅仅依赖文件名或MIME类型,必须深入文件内容,并对存储环境做足文章。这就像是给一栋房子安装门窗,不能只图个形式,还得考虑防盗、防火、防风雨。

上传图片时,PHP常见的安全漏洞有哪些?

说起图片上传的安全漏洞,这简直是老生常谈,但又不得不谈,因为总有人在这上面栽跟头。在我看来,最危险的几种情况,往往都出在对用户输入“过于信任”上。

一个经典的漏洞是文件类型欺骗(MIME Type Spoofing)。浏览器提交的$_FILES['image_file']['type'](比如move_uploaded_file()0)可以轻易被篡改。攻击者可能上传一个伪装成图片的PHP脚本,如果服务器只检查这个MIME类型,就可能把一个恶意脚本当作图片保存下来。一旦这个“图片”被访问,服务器环境就可能被控制。

紧接着是任意代码执行的风险,这通常是文件类型欺骗的升级版。如果攻击者上传了一个名为move_uploaded_file()1的文件,而你的服务器配置允许move_uploaded_file()1被解析为PHP,或者在重命名时只截取了move_uploaded_file()3部分,那么一个PHP后门就可能悄无声息地部署成功。想想看,一个远程控制的入口就此打开,后果不堪设想。

路径遍历(Path Traversal)也是个隐患。如果文件名或存储路径没有经过严格的过滤,攻击者可能会构造move_uploaded_file()4这样的路径,试图将文件上传到服务器的任意位置,覆盖关键系统文件,或者窃取敏感信息。虽然PHP的move_uploaded_file()5函数对路径有一定限制,但如果文件名拼接不当,仍然可能出问题。

此外,拒绝服务(DoS)攻击也是一个实际的威胁。上传超大文件,或者短时间内上传大量文件,都可能耗尽服务器的存储空间、带宽或CPU资源,导致服务中断。虽然PHP有move_uploaded_file()6和move_uploaded_file()7配置,但这些只能提供基础防护。

最后,别忘了图片中可能隐藏的恶意数据。例如,某些图片格式允许嵌入EXIF数据,如果这些数据没有被清理,可能包含XSS攻击载荷,当这些图片在前端展示时,就可能触发攻击。这就像在看似无害的礼物中藏着毒药,防不胜防。

如何有效验证并净化用户上传的图片文件?

面对上述漏洞,我们不能坐以待毙。有效的验证和净化,必须是多层次、多维度的,就像一道道关卡,层层设防。

最基础的检查是PHP内置的上传错误码(move_uploaded_file()8)和文件大小(move_uploaded_file()9)。这些是第一道防线,能筛掉一些明显的问题,比如文件损坏、大小超限等。设定一个合理的enctype="multipart/form-data"0非常重要,这能有效抵御大部分DoS攻击。

接下来,对文件类型的验证,这是重中之重。仅仅依赖$_FILES['image_file']['type']是远远不够的,因为这很容易伪造。我们应该采取更可靠的方式:

-

MIME类型白名单:明确列出你允许的图片MIME类型,比如

move_uploaded_file()0,enctype="multipart/form-data"3,enctype="multipart/form-data"4,enctype="multipart/form-data"5。 -

文件扩展名白名单:同样,只允许

move_uploaded_file()3,enctype="multipart/form-data"7,enctype="multipart/form-data"8,enctype="multipart/form-data"9,<input type="file" name="image_file">0等常用图片扩展名。避免任何脚本文件扩展名,如<input type="file" name="image_file">1,<input type="file" name="image_file">2,<input type="file" name="image_file">3。 -

内容检测:这是最关键的一步。使用

<input type="file" name="image_file">4函数或<input type="file" name="image_file">5(Fileinfo扩展)来检测文件的真实MIME类型和图片属性。

暂无评论内容