答案:PHP中Cookie通过setcookie()设置、$_COOKIE读取、再次设置过期时间删除,适用于存储非敏感用户偏好等轻量级数据,需注意安全参数如httponly和secure以防范XSS、会话劫持等风险。

PHP动态网页中Cookie的使用,核心在于通过setcookie()函数在服务器端设置数据,这些数据随后会存储在用户的浏览器上,并在后续请求中自动发送回服务器,通过$_COOKIE超全局变量进行读取。这提供了一种轻量级、客户端存储的机制,用于维护用户的状态或偏好。

解决方案

在PHP中操作Cookie,无非就是设置、读取和删除。这玩意儿用起来其实不复杂,但里头的门道也不少,尤其是那些参数,每一个都可能影响到你的应用行为和安全性。

1. 设置Cookie:setcookie()函数

这是最基础也最关键的一步。setcookie()必须在任何实际输出(HTML、空格、换行符等)发送到浏览器之前调用,否则会报错。

立即学习“PHP免费学习笔记(深入)”;

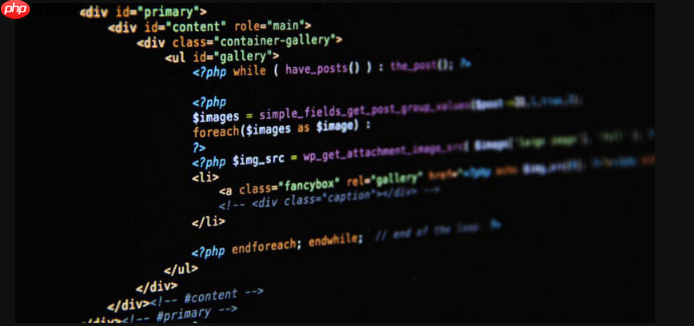

<?php

// 设置一个名为 'user_name',值为 '张三' 的Cookie

// 有效期为1小时 (time() + 3600)

// 路径为根目录 '/',意味着整个网站都可访问

setcookie("user_name", "张三", time() + 3600, "/");

// 设置另一个Cookie,名为 'theme',值为 'dark'

// 浏览器关闭时过期 (或者不设置过期时间,默认为会话Cookie)

// 仅在当前目录及其子目录可用

setcookie("theme", "dark", 0, "/path/to/current/directory/");

// 设置一个更安全的Cookie,仅通过HTTPS传输,并且不允许JavaScript访问

setcookie("session_id", "some_secure_token", time() + 7200, "/", "yourdomain.com", true, true);

echo "Cookie已设置。";

?>

setcookie()的参数解析:

-

name: Cookie的名称,这是必填的。 -

value: Cookie的值,也是必填的。 -

expire: Cookie的过期时间(Unix时间戳)。如果设置为0或省略,Cookie将成为会话Cookie,浏览器关闭时失效。 -

path: Cookie在服务器上的可用路径。/表示整个域名都可用。 -

$_COOKIE0: Cookie的可用域名。可以用来在子域之间共享Cookie。 -

$_COOKIE1: 布尔值,如果为$_COOKIE2,则Cookie仅在HTTPS连接中发送。 -

$_COOKIE3: 布尔值,如果为$_COOKIE2,则Cookie无法通过JavaScript访问,这有助于防止XSS攻击。

2. 读取Cookie:$_COOKIE超全局变量

一旦Cookie被设置并发送到浏览器,在后续的请求中,浏览器会自动将这些Cookie发送回服务器。PHP会将这些Cookie数据填充到$_COOKIE这个关联数组中。

<?php

// 检查 'user_name' Cookie是否存在

if (isset($_COOKIE['user_name'])) {

echo "欢迎回来," . htmlspecialchars($_COOKIE['user_name']) . "!";

} else {

echo "您是新访客。";

}

// 检查 'theme' Cookie是否存在

if (isset($_COOKIE['theme'])) {

echo "您的主题偏好是:" . htmlspecialchars($_COOKIE['theme']);

}

?>

这里有个小细节,$_COOKIE7是用来防止XSS攻击的,即使是从Cookie里取出的数据,也最好做一下输出转义,以防万一。

3. 删除Cookie

要删除一个Cookie,你只需要用setcookie()函数重新设置它,但将过期时间设为过去的一个时间点。同时,name、path和$_COOKIE0参数必须与原始Cookie的设置完全一致,否则无法成功删除。

<?php

// 删除名为 'user_name' 的Cookie

// 将过期时间设置为过去,例如当前时间减去一小时

setcookie("user_name", "", time() - 3600, "/");

echo "Cookie 'user_name' 已尝试删除。";

?>

删除操作其实就是让浏览器认为这个Cookie已经过期了,从而将其清除。

PHP中Cookie与Session有何异同?何时选择Cookie?

在我看来,Cookie和Session都是为了解决HTTP无状态性而生的,但它们的工作方式和应用场景却大相径庭,理解它们的区别是构建健壮Web应用的关键。

主要异同点:

-

存储位置:

虎课网

虎课网虎课网是超过1800万用户信赖的自学平台,拥有海量设计、绘画、摄影、办公软件、职业技能等优质的高清教程视频,用户可以根据行业和兴趣爱好,自主选择学习内容,每天免费学习一个…

62

62

查看详情

- Cookie: 存储在客户端浏览器。这就意味着用户可以查看、修改甚至删除它。

- Session: 存储在服务器端。客户端只持有一个Session ID(通常以Cookie的形式),服务器通过这个ID来识别对应的Session数据。

-

数据大小:

- Cookie: 浏览器对单个Cookie的大小和总数有限制(通常单个Cookie不超过4KB,总数20-50个)。

- Session: 理论上服务器存储的Session数据大小只受服务器内存或硬盘的限制,可以存储更多、更复杂的数据。

-

安全性:

-

Cookie: 相对不安全。数据直接暴露在客户端,容易被篡改或窃取。虽然有

$_COOKIE3和$_COOKIE1等安全标志,但敏感信息仍不建议直接存储。 - Session: 相对安全。数据存储在服务器端,客户端无法直接访问。Session ID本身也应是随机且难以预测的。

-

Cookie: 相对不安全。数据直接暴露在客户端,容易被篡改或窃取。虽然有

-

持久性:

- Cookie: 可以设置持久化,即使浏览器关闭后也能保留,直到过期时间。

- Session: 默认是会话级别的,浏览器关闭后Session数据通常会失效(除非服务器端有特殊配置)。但也可以通过延长Session ID Cookie的有效期来模拟持久化。

何时选择Cookie?

我会倾向于在以下场景使用Cookie:

- 记住用户偏好: 比如用户选择的网站主题、语言、字体大小等非敏感信息。这些数据存储在客户端,下次访问时无需服务器查询,直接加载,响应速度更快。

- “记住我”功能: 当用户勾选“记住我”时,可以存储一个加密的、有效期较长的用户标识(而非密码),用于自动登录。但这需要非常严谨的安全设计,比如使用带有签名的令牌,防止篡改。

- 购物车: 对于未登录用户,临时存储购物车商品ID,方便用户下次访问时继续购物。但如果用户登录,这些数据通常会同步到服务器端的Session或数据库。

- 追踪用户行为: 统计分析用户访问路径、点击量等,通常会用Cookie来标识唯一的访问者。

- 避免频繁登录: 通过Cookie存储一个登录凭证,在一定时间内免去用户重复输入账号密码的麻烦。

总的来说,如果数据量不大、不敏感、且希望数据能由客户端直接管理或持久化,那么Cookie是个不错的选择。而对于需要高度安全、存储大量或敏感用户状态的场景,Session无疑是更合适的方案。

PHP设置Cookie时,需要注意哪些安全问题和最佳实践?

坦白说,每次处理用户数据,我都会多想一层安全性,尤其是Cookie这种直接暴露在客户端的东西。虽然它方便,但如果用不好,分分钟可能给你的应用带来麻烦。

安全问题:

-

跨站脚本攻击(XSS): 如果Cookie中存储的数据没有经过适当的过滤和转义,攻击者可能通过注入恶意脚本来窃取Cookie。例如,如果你的

setcookie()4 Cookie包含了setcookie()5,那么在页面中直接输出setcookie()6就会触发脚本。-

对策: 在设置Cookie时,使用

$_COOKIE3标志。setcookie()8 这样JavaScript就无法访问这个Cookie,大大降低XSS攻击的风险。同时,在任何从Cookie中读取数据并输出到页面的地方,务必使用$_COOKIE7或setcookie()0进行转义。

-

对策: 在设置Cookie时,使用

-

会话劫持(Session Hijacking): 如果你的Session ID是存储在Cookie中的,并且这个Cookie没有

$_COOKIE1和$_COOKIE3标志,攻击者可以通过嗅探网络流量(在HTTP连接下)或XSS攻击来窃取Session ID,从而冒充合法用户。-

对策: 始终在HTTPS环境下使用

$_COOKIE1标志。setcookie()4 确保Session ID Cookie只能通过安全的HTTPS连接发送。

-

对策: 始终在HTTPS环境下使用

-

跨站请求伪造(CSRF): 虽然Cookie本身不直接导致CSRF,但它在CSRF攻击中扮演了重要角色,因为浏览器会自动发送与当前域名相关的Cookie。攻击者可以诱导用户点击恶意链接,利用用户已登录的状态执行未经授权的操作。

- 对策: 这需要服务器端生成并验证CSRF令牌(token)。每次表单提交或敏感操作时,除了Cookie,还需要在表单中包含一个随机生成的CSRF token,并在服务器端验证这个token是否与用户Session中的token匹配。

-

数据篡改: 用户可以轻易地修改存储在浏览器中的Cookie值。如果你在Cookie中存储了像用户角色、权限级别这样的敏感信息,攻击者可以修改它们来提升自己的权限。

- 对策: 绝不在Cookie中直接存储敏感或可信赖的数据。如果必须存储,务必进行加密或签名。例如,将用户ID加密后存储,并在服务器端解密验证。更好的做法是,将这些数据存储在Session或数据库中,Cookie只存储一个不具意义的标识符。

最佳实践:

-

使用

$_COOKIE1标志: 如果你的网站支持HTTPS,务必为所有Cookie设置$_COOKIE1标志,确保Cookie只通过加密连接发送。 -

使用

$_COOKIE3标志: 尽可能为所有Cookie设置$_COOKIE3标志,防止JavaScript访问Cookie,有效抵御XSS攻击。 -

设置合适的

expire时间: 根据Cookie的用途,设置最短的必要过期时间。例如,“记住我”功能可能需要较长,而购物车ID可能较短。会话Cookie(浏览器关闭即失效)是默认且最安全的。 -

限制

path和$_COOKIE0: 仅在需要访问Cookie的特定路径或子域上设置它。这可以限制Cookie的暴露范围。 - 避免存储敏感信息: 密码、银行卡号、个人身份信息等绝不能直接存储在Cookie中。

-

对Cookie值进行校验和清理: 即使是存储非敏感数据,从

$_COOKIE中读取时也应该进行验证和清理,以防恶意输入。 -

考虑Cookie前缀: 对于大型应用或共享域名的场景,使用

setcookie()3或setcookie()4前缀可以增加Cookie的安全性,但这需要满足一些特定条件(如必须设置$_COOKIE1和setcookie()6)。

在PHP动态页面中,如何有效地管理和调试Cookie?

管理和调试Cookie,说白了就是确保它们按你设想的那样工作。在开发过程中,这块常常会遇到一些“小坑”,所以掌握一些技巧还是很有必要的。

有效的管理方法:

-

浏览器开发者工具: 这是我最常用的工具。几乎所有现代浏览器(Chrome, Firefox, Edge, Safari)都内置了开发者工具。

- 打开开发者工具(通常是F12)。

- 切换到“Application”(应用)或“存储”标签页。

- 在左侧菜单中找到“Cookies”选项,展开你的域名。

- 这里你可以看到当前页面设置的所有Cookie,包括它们的名称、值、域名、路径、过期时间、大小、

setcookie()7和setcookie()8标志。你可以手动编辑、删除这些Cookie,这对于测试不同场景非常方便。

-

统一的Cookie操作函数/类: 在大型项目中,直接散落在代码各处的

setcookie()调用会变得难以维护。我倾向于封装一个统一的函数或类来处理Cookie的设置、获取和删除。- 例如,一个

name0类,提供name1、name2、name3等方法,这样可以在一个地方集中管理Cookie的默认参数(如默认路径、域名、$_COOKIE3等),方便统一调整和安全加固。

- 例如,一个

- 使用Session作为Cookie的补充: 对于需要存储大量数据或敏感信息的场景,我通常会将数据存储在Session中,而Cookie只用来存储Session ID。这样既利用了Cookie的轻量级,又保证了数据的安全性。

调试Cookie的技巧:

-

setcookie()必须在输出之前: 这是最常见的错误之一。如果PHP在发送任何HTTP头(包括setcookie()生成的name7头)之前,就已经有内容输出到了浏览器,就会抛出“Headers already sent”错误。-

调试: 检查你的PHP文件,确保在

setcookie()调用之前没有name9、HTML代码、甚至是BOM头(如果文件编码是UTF-8带BOM)。你可以使用value0和value1来开启输出缓冲,这可以在一定程度上缓解这个问题,但最好的做法还是避免提前输出。

-

调试: 检查你的PHP文件,确保在

-

检查

$_COOKIE超全局变量:- 在你的PHP脚本中,直接使用

value3来查看当前请求中浏览器发送过来的所有Cookie。这能帮你确认Cookie是否成功发送回服务器,以及值是否正确。

- 在你的PHP脚本中,直接使用

-

核对Cookie参数:

-

路径(

path)和域名($_COOKIE0): 如果你设置的Cookie在某些页面无法访问,很可能是path或$_COOKIE0设置不正确。例如,如果你在value8路径下设置了value9的Cookie,那么在/和value8都能访问;但如果设置了expire2,那么在/下就无法访问了。 -

过期时间(

expire): 确保过期时间是未来的一个Unix时间戳。如果设置错误,Cookie可能立即过期或成为会话Cookie。 -

$_COOKIE1和$_COOKIE3: 在开发者工具中检查这些标志是否按照你的预期设置。如果网站是HTTP,但你设置了expire7,那Cookie就不会被发送。

-

路径(

- 清除浏览器缓存和Cookie: 有时候浏览器会缓存旧的Cookie状态,导致你修改了代码但效果不明显。在调试时,经常手动清除浏览器中的特定Cookie或所有网站数据。

- 跨浏览器测试: 不同的浏览器对Cookie的实现可能略有差异,或者用户有特定的隐私设置。在多个浏览器中测试,确保兼容性。

通过这些方法,你基本能对Cookie的生命周期、数据流向以及可能出现的问题有清晰的认识,从而更有效地管理和调试它们。

大家都在看:

PHP微服务框架怎么部署_PHP微服务框架项目部署流程详解

PHP如何防止宽字节注入_PHP宽字节注入防护方案

php如何使用RabbitMQ?PHP集成RabbitMQ实战教程

PHP如何实现一个基本的MVC框架_PHP MVC框架搭建步骤详解

暂无评论内容